사실 저만 그렇게 하는지는 모르겠으나.. 제너레이터 익시아 같은것이 없으면.. pcap replay 등을 활용합니다.

다음 사이트에서 ostinato 라는 툴을 발견하고 사용해 보니 제법 괜찮은 듯 하여 소개해 드립니다.

다음 내용은 아래 사이트로 부터 제공된 정보 입니다.

* DoS / DDoS

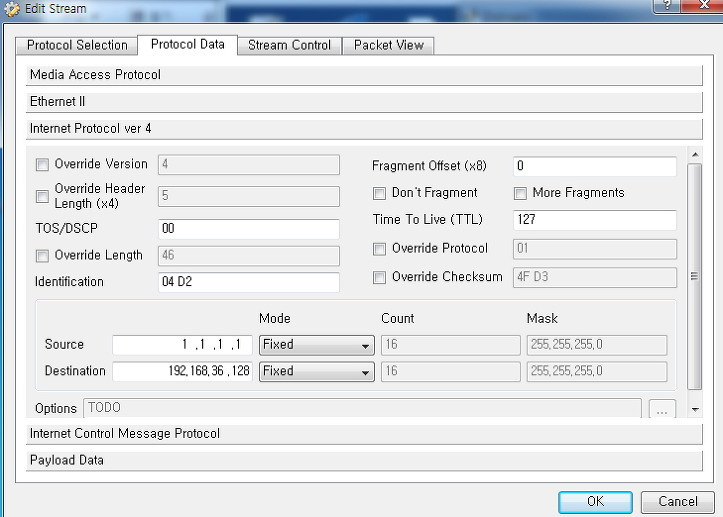

1. IP Spoofing 을 이용한 DDoS

- ostinato : 네트워크 계측기 프로그램

-> DoS/DDoS/MITM/packet generator

-> traffic generator, ip spoofing 툴임

네트워크 헤더 공부하기에 가장 적합

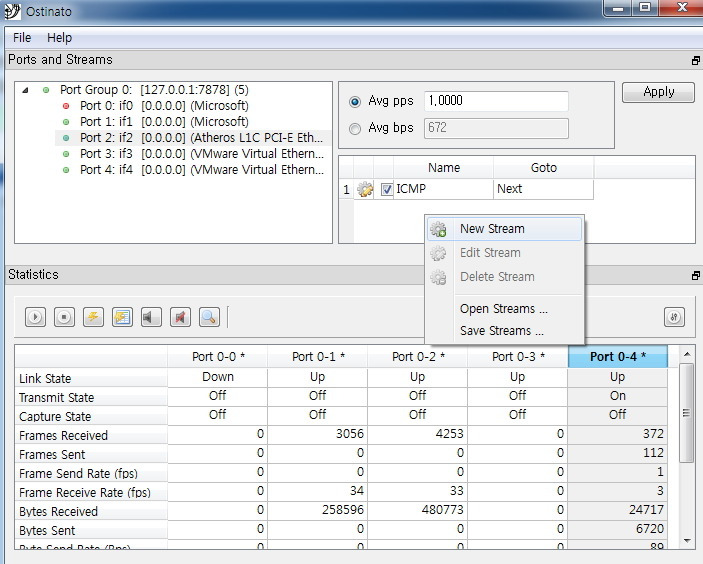

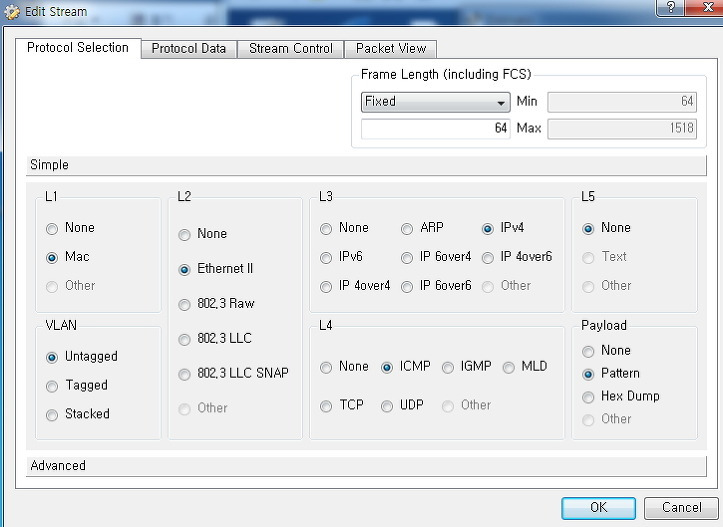

ostinato는 wincap이 설치 되어 있어야 하며 각종 패킷을 만들어서 보낼 수 있음

왼쪽 랜카드 선택 후 - New Stream - 셋팅 후 Apply 클릭 - 하단 보내질 포트 선택 - 재생(공격이 이루어짐)

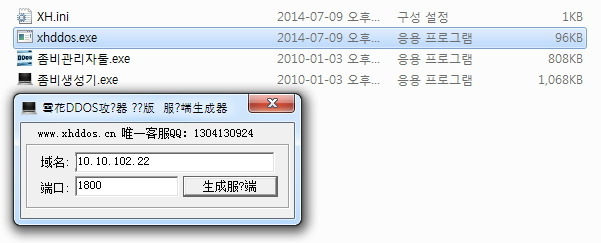

2. 좀비를 통한 DDoS 공격 형태

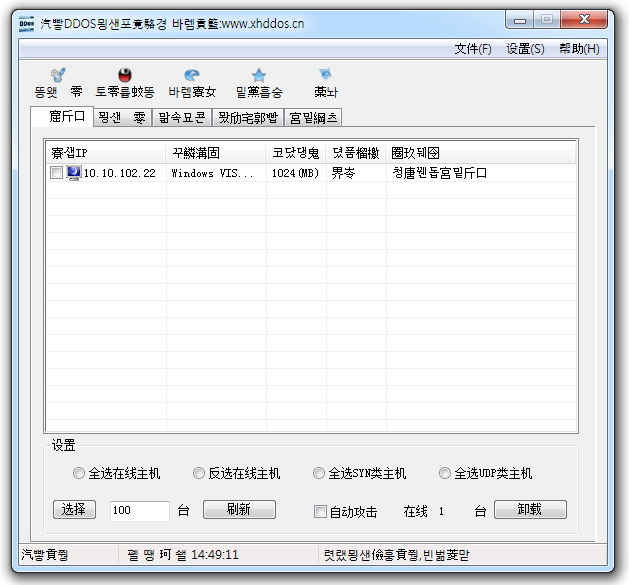

* 설화DDoS - 중국에서 만들어진 툴

- 服务端生成器 : 좀비생성기

- 雪花DDOS攻击器体验版 : DDoS 관리자툴

- 좀비 생성기

-> 공격자 IP를 넣고 생성을 하면 파일이 만들어짐 (xhddos.exe)

-> 해당 파일은 좀비로 만들 곳에 뿌리면 됨

- 설화 관리자툴

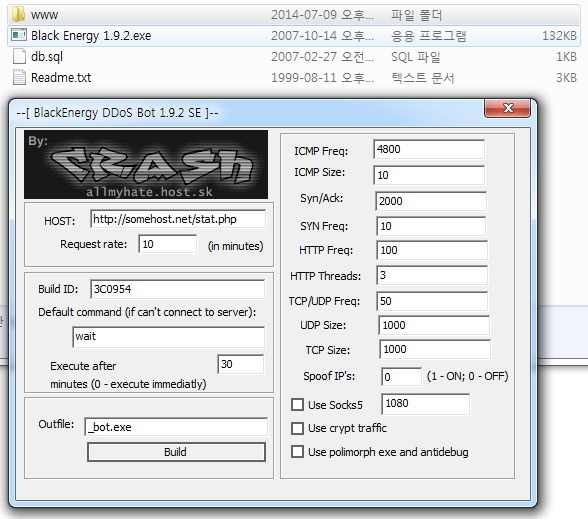

* blackenergy_ddos_bot - 러시아에서 만들어진 툴, 좀비를 웹사이트에서 관리하도록 만들어짐

- blackenergy_ddos_bot

-> BlackEnergy 1.9.2.exe(생성기)

-> Build ID : 좀비 번호

- 관리자용 웹

-> 웹으로 관리하므로 www폴더에 좀비관리웹 소스가 들어 있음

-> apmsetup.exe을 설치하여 좀비관리자웹을 실행 시킴

-> command - help 열면 공격 구문이 나옴

root / apmsetup

132 / admin

* Anonymous-OS_0.1.iso

-> CD 부팅을 해야함

-> 비밀번호 : anon

VMware 바이오스 늦게 부팅하도록 하는 명령어

ex) Windows 7.vmx 파일을 메모장으로 열어서 추가 함

bios.bootDelay = "9000"웹 해킹 시뮬레이터

DVWA - Damn Vulnerable Web Application

- 12가지 정도의 PHP 웹 해킹 시뮬레이터와 PHP 보안 코딩 테스트 가능

- 웹 ID : PW / admin : password

bEAPP - 150 가지의 웹 해킹 시뮬레이터

- 보안코딩 가능(PHP)

* 최신 DDoS 특징

- open source 기반

- 구글 검색 ddos code.google.com

ddos sourceforge

* Hyneae DDoS/DoS/MITM tools

- arp DDoS/dns DDoS 등 새로운 형태의 DDoS 패킷을 생성하는 프로젝트

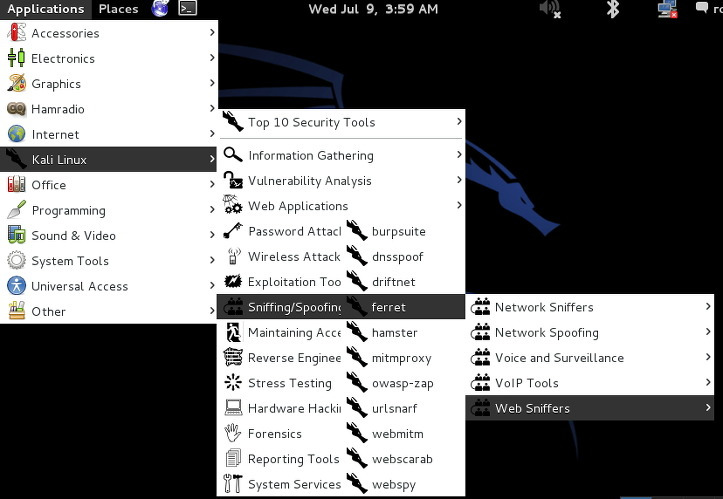

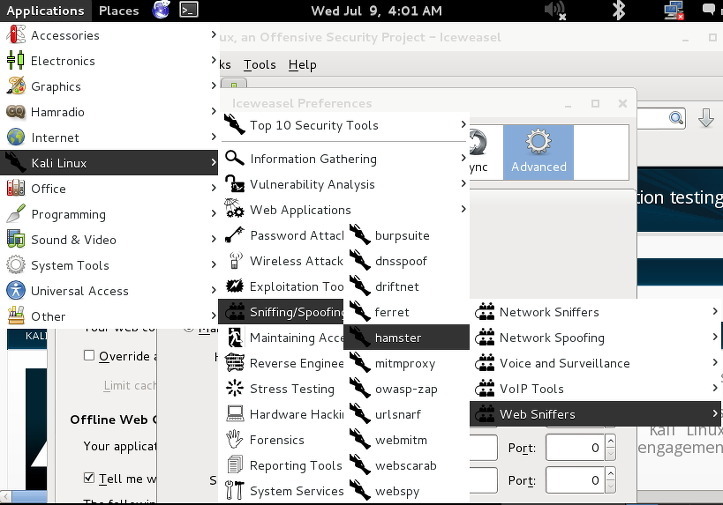

* Sidejacking

- 네트워크 패킷중에 SSL 등의 정보를 담고 있는 웹세션 패킷을 재생시켜 주는 공격

- Hamster - 웹 페이지 재생 프록시 도구

- ferret - 패킷 수집하여 hamster에게 전달

- 세션값을 재생하기 때문에 http, https 등의 화면을 공격자가 볼수 있음

공격자 희생자

kali win7

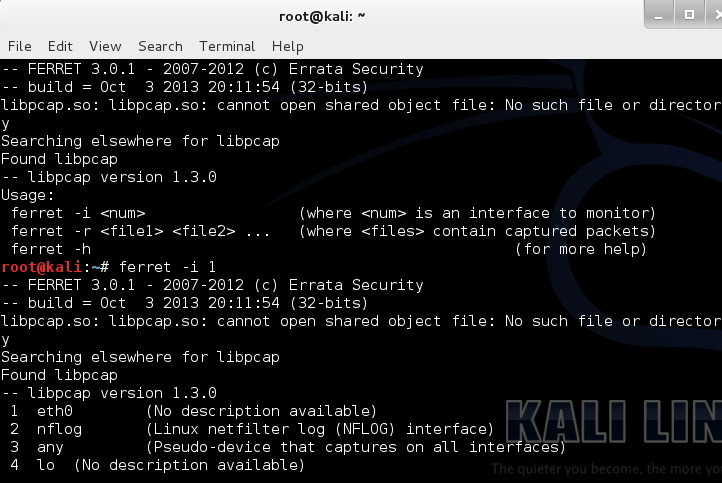

1. ferret 실행시키고 명령어 ferret -i 1

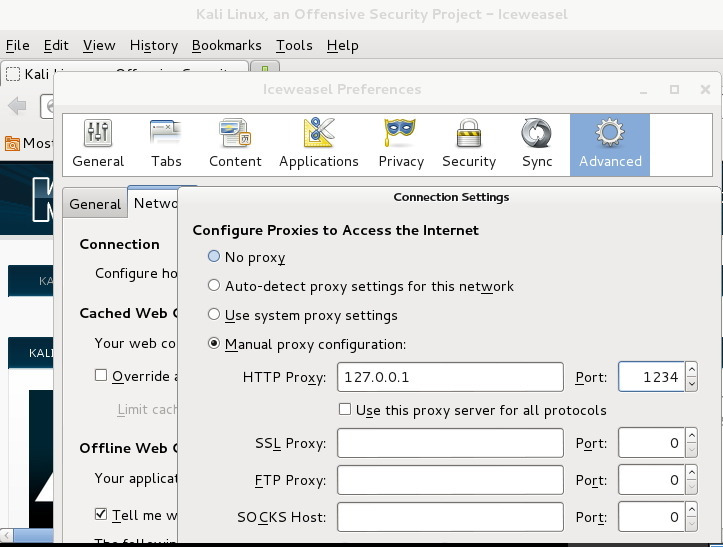

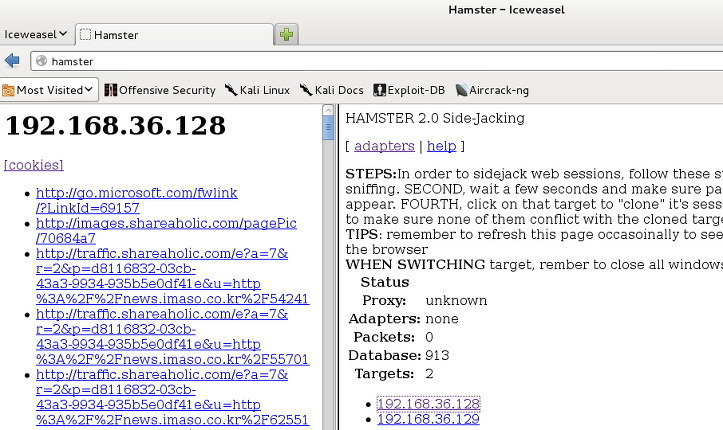

2. hamster 실행시키고 웹에서 proxy local로 설정 후 웹에서 hamster 접속

3. 같은 네트워크에 접속된 IP가 보이고 클릭하면 접속한 페이지들이 보여짐

* sslstrip

- 웹 서비스는 http와 https 상존하게 서비스를 해주는데 https를 http 처럼 s를 벗겨내서 내용을 볼수 있는 툴

- 구글 검색 : sslstript 교보문

client - 공격자 - 서버

client가 ssl로 보내는것을 MITM 공격으로 공격자가 중간에 가로채서 서버에게 ssl로 된것을 보내주고

서버가 client에서 보내는 것을 공격자가 가로채서 확인하고 client에서 보내주는 것이다.

출처 : http://nulltop.tistory.com/m/post/21

'Security > Monitoring' 카테고리의 다른 글

| Kubernetes for Prometheus Dashboard (0) | 2020.11.06 |

|---|---|

| Data Analysis and Visualization (0) | 2016.09.13 |

| 보안강화를 위한 모니터링 방법론 (0) | 2015.02.04 |

| 트래픽 모니터링과 플로우 기반 분석 방법론 (0) | 2015.02.04 |

| [JPCAP] JPCAP 라이브러리 설치 및 사용 for linux (0) | 2014.12.09 |

댓글